Išmaniųjų įrenginių Trojos arklio tipo virusų apžvalga |

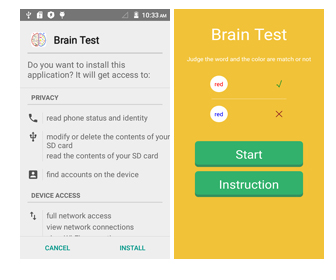

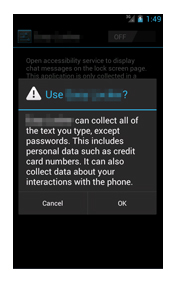

| Kaip ir anksčiau rašėme, viena iš pagrindinių 2015 metų saugumo tendencijų mobiliems įrenginiams - kenksmingos programos bandančios gauti "root" prieigą prie Jūsų išmaniojo įrenginio Android operacinės sistemos. "Sėkmės atveju", tokios kenksmingos programos galėjo nepastebimai diegti žalingą programinę įrangą, tame tarpe ir į sisteminį katalogą. Pirmas toks atvejis buvo užfiksuotas kovo mėnesį 2015 metais, kai Dr.Web specialistai aptiko kenksmingą programėlę Android.Toorch. Žalingas kodas buvo platinamas per Kinijoje populiarius programėlių rinkinius, agresyvius reklaminius modulius ir per užkrėstas įvairias programėles. Paleidimo metu minėti žalingi programiniai kodai bandydavo gauti "root" prieigos teises ir nepastebimai naudotojui įrašyti vieną iš savo komponentų į sisteminį katalogą. Užvaldžius įrenginį Android.Toorch virusu galima lengvai valdyti įrenginį diegiant ir išdiegiant programinius paketus. Kitas Trojos arklio principu veikiantis virusas pavadinimu Android.Backdoor.176.origin papuldavo į mobiliuosius įrenginius iš interneto kartu su programėle Root Master. Atsiradus minėtam virusui mobiliajame įrenginyje, buvo įdiegiama keletas žalingų modulių, kurių pagalba galima buvo diegti ir išdiegti programėles be naudotjo žinios iš programišių valdomos nutolusios centrinės tarnybinės stoties. Taip pat šis virusas perduodavo viruso platintojams visą informaciją apie įrenginį, skambučius ir SMS žinutes. Virusas įdomus tuo, kad užvaldžius įrenginį jis tapdavo praktiškai sistemos dalis. Todėl buvo labai sudėtinga jį pašalinti. Truputį vėliau buvo aptikta nauja Android.Backdoor.176.origin versija ir pavadinta Android.Backdoor.196.origin. Po patekimo į įrenginį iš piktavalių tarnybinės stoties buvo atsiunčiamas ir įdiegiamas papildomas modulis, kurio pagalba pilnai buvo užvaldomas įrenginys. Užvaldžius įrenginį galima buvo siųsti SMS žinutes, atsekti skambučius, diegti programėles naudotojui nežinant. Dar vienas analogiškas Trojos arklys buvo platinamas per Google Play pavadinimu Brain Test. Įdiegus minėtą programėlę – vykdavo analogiškas scenarijus – bandymas gauti "root" prieigos teises, papildomų modulių diegimas iš centrinio programišių serverio, įrenginio valdymo perėmimas. Kad apsaugotų šį virusą nuo pašalinimo, programišiai įdiegdavo į įrenginio sisteminį katalogą papildomus programinius modulius, kurie reguliariai tikrindao viruso komponentų vientisumą. Pašalinus vieną iš komponentų – virusas automatiškai įdiegdavo pašalintą komponentą iš naujo.   Firmware (Programinės įrangos) Trojos arklio principo virusai Per pastaruosius metus, "firmware" Trojos arkliai vėl užėmė svarbią vietą pagal pažeidžiamumą, palyginus su 2014 metais. Toks kenkėjiškų programų plitimo būdas kelia rimtą grėsmę, nes mobiliųjų įrenginių savininkai dažnai neturi informacijos apie tokią "dovaną", kuri jau yra įrenginio viduje. Net jei tokia paslėpta kenkėjiška programa aptinkama, vartotojas turės įgyti "root" teises, kad pašalinti žalingą kodą, arba iš naujo įdiegti operacinę sistemą. Bet kokiu atveju problemos šalinimas yra labai komplikuotas. Taip pat nėra jokių garantijų, kad įdiegta „švari“ trečiųjų šalių operacinė sistema neturės „įsiūto“ į diegimo paketą žalingo kodo. Viena iš tokių kenkėjiškų programų - Android.CaPson.1 - buvo aptikta sausį 2015 metais. Šis Android žalingas kodas buvo integruotas į įvairius Android operacinės sistemos diegimo paketus. Po tokios apkrėstos operacinės sistemos įdiegimo Jūsų įrenginiu nuotoliniu būdu galima siųsti SMS, naršyti internete ir diegti programėles, taip pat gauti visą informaciją apie Jūsų įrenginį. Vėliau, tų pačių metų rugsėjo mėnesį, "Doctor Web" saugumo tyrėjai nustatė, kad Android.Backdoor.114.origin Trojos arklys buvo jau iš anksto įdiegtas į naujus Oysters T104 HVI 3G planšetinius kompiuterius. Ši kenkėjiška programa gali Jums nežinant atsisiųsti, įdiegti ir pašalinti programas Jūsų įrenginyje gavus komandą iš programišių serverio. Taip pat automatiškai atjungti patikimų diegimo šaltinių apsaugą. Jau 2015 metų spalio mėnesį iš anksto įdiegtas Android.Cooee.1 Trojos virusas buvo aptikta keletoje judriojo ryšio prietaisų. Jis buvo įtrauktas į "Android" grafinio apvalkalo programą ir buvo skirtas nepageidaujamos reklamos rodymui. Be to, virusas ne tik galėjo rodyti reklamas, bet ir diegti programėles, tame tarpe ir kenkėjiškas. |